Internet of Things (IoT) Assessment

IoT-Geräte sind längst Teil unseres Alltags und der Industrie – doch ihre Vernetzung eröffnet Angreifern zusätzliche Einfallstore.

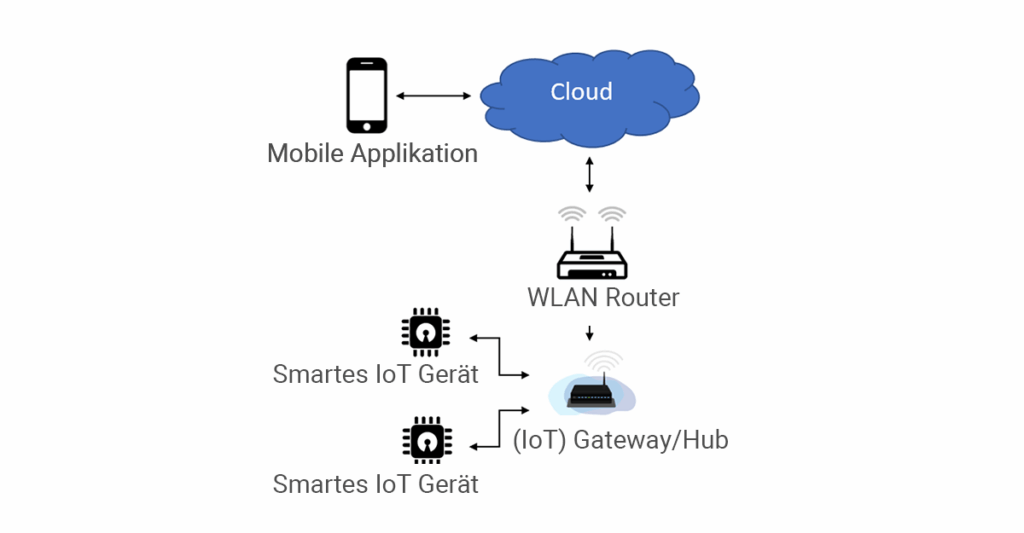

Das Internet der Dinge (IoT) umfasst smarte Alltagsgeräte ebenso wie komplexe Maschinen. Sie sammeln Daten, kommunizieren untereinander und lassen sich oft über Apps oder Weboberflächen steuern. Diese Vielfalt an Komponenten – von Hardware über Gateways bis hin zu Cloud-Backends – macht klassische Penetrationstests unzureichend. Um die Sicherheit von IoT-Umgebungen realistisch zu bewerten, braucht es ein Assessment, das alle Ebenen betrachtet.

Unsere Leistung

Wir bieten umfassende IoT Security Assessments, die alle relevanten Komponenten – Hardware, Schnittstellen, Netzwerk, Applikationen und Cloud-Backends – auf Schwachstellen prüfen. Ziel ist es, ein vollständiges Bild der Sicherheitslage Ihrer IoT-Umgebung zu erhalten.

In einem kombinierten Ansatz führen wir verschiedene Arten von Penetrationstests durch, die speziell auf die Besonderheiten von IoT-Systemen zugeschnitten sind. Jede Analyse wird individuell auf die Zielumgebung abgestimmt. Wir testen systematisch alle Ebenen – von der physischen Hardware über die Kommunikationsprotokolle bis hin zu Web- und Mobile-Anwendungen.

Prüfpunkte

- Informationsbeschaffung: Identifikation der verbauten Hardwarekomponenten und Schnittstellen

- Analyse gängiger Geräteschnittstellen (UART, JTAG, SWD, USB)

- Speicherchip-Analyse (Auslesen von Firmware und sensiblen Daten)

- Untersuchung der Netzwerk-Kommunikation (BLE, ZigBee, WLAN, MQTT, HTTP(S), TCP, …) inkl. Dienst-Scanning

- Überprüfung der Web-Applikation nach Standards des „Web Application Security Pentest“

- Brute-Force-Tests von Logindiensten und Passwort-Cracking von Hashes im Grafikkartencluster

- Analyse der Mobile App nach Standards des „Mobile Application Security Pentest“

- Recherche nach bekannten Schwachstellen und Konfigurationsfehlern inkl. Validierung von False-Positives

- Erstellung eines detaillierten Ergebnisberichts mit konkreten Handlungsempfehlungen im gewünschten Format

Ihr Vorteil

Mit einem IoT Assessment gewinnen Sie Klarheit über die Sicherheit Ihrer gesamten IoT-Infrastruktur.

Sie erhalten eine ganzheitliche Bewertung, die sowohl klassische Angriffsszenarien als auch IoT-spezifische Risiken berücksichtigt. So können Sie Schwachstellen gezielt schließen und Ihre Systeme nachhaltig absichern.

- Abdeckung aller Komponenten: Hardware, Netzwerk, Web und Mobile

- Individuell abgestimmte Testverfahren

- Kombination aus bewährten Penetrationstests und IoT-spezifischen Methoden

- Validierte Ergebnisse ohne False-Positives

- Ausführlicher Ergebnisbericht mit praxisnahen Maßnahmen